12

lis

2022

Umów się na spotkanie: +48 535 202 564

Umów się na spotkanie: +48 535 202 564

Autor: Malgorzata Cwynar pod red. Marcina Soczko — w kategorii Komunikaty IOD-y — 12 listopada 2022

Cyberprzestępcy ciągle opracowują nowe metody przestępstw, dzięki którym mogą pozbawić swoje ofiary pieniędzy oraz wykorzystać ich dane osobowe do swoich nielegalnych celów. Nowe metody cyberataków pojawiają się tak często, że trudno za nimi nadążyć. Warto zaznaczyć, że cyberprzestępcy są doskonałymi oszustami. Potrafią wpływać na zachowanie swojej ofiary tak, aby postępowała zgodnie z ich oczekiwaniami. Odbiorcą fałszywej wiadomości może być każdy. Dane kontaktowe cyberprzestępcy pozyskują bowiem z wycieków danych, których w ostatnim czasie jest coraz więcej (opisane zostały w Komunikacie IOD-y informującym o wycieku danych z Samsung oraz dotyczącym ataków grupy Lapsus$).

Cyberprzestępcy przeprowadzając atak zazwyczaj działają według dwóch schematów. Pierwszy z nich ma na celu zastraszyć ofiarę i zmusić ją do podjęcia szybkich, nieprzemyślanych działań. Idealnym przykładem tego schematu było wysyłanie wiadomości SMS, w których cyberprzestępcy podszywali się pod PGE. Informowali o rzekomym terminie wyłączenia prądu z powodu zalegania z opłatami. Do wiadomości dołączony był link, za pomocą którego „szybko i łatwo” można było uregulować niedopłatę. Zazwyczaj podawany termin zapłaty był krótki, a kwota niewielka, co dodatkowo zachęcało ofiary do postępowania zgodnie ze wskazówkami. Szczegóły tego cyberataku zostały opisane w Komunikacie IOD-y.

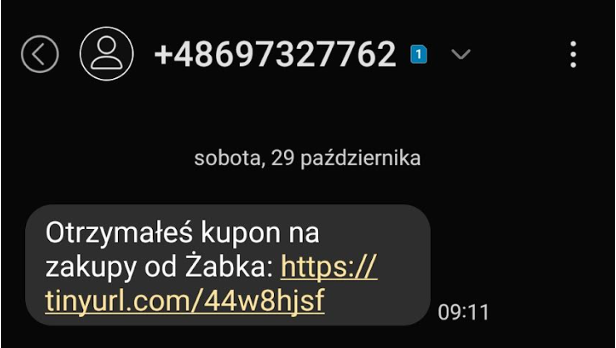

Drugi schemat działań cyberprzestępców również ma zachęcić ofiarę do postępowania według ich wskazówek, jednak poprzez obietnicę uzyskania nagrody lub zysku. Najnowszym przykładem tej metody jest podszywanie się pod sieć sklepów Żabka i informowanie w SMS-ach o możliwości otrzymania „nagrody”.

W treści wiadomości odbiorca jest informowany o rzekomym otrzymaniu kuponu na zakupy w sieci sklepów Żabka. W celu odebrania „nagrody” należy kliknąć w zamieszczony link.

Co istotne, cyberprzestępcy wysyłają takie wiadomości z różnych numerów, dlatego warto uważać na każdą wiadomość pochodzącą z nieznanego numeru telefonu. Niestety w przypadku znanych numerów również nie jesteśmy bezpieczni. Nie zawsze wyświetlana nazwa nadawcy wiadomości jest prawdziwa. Dzięki spoofingowi cyberprzestępcy mogą podszywać się pod znane instytucje lub zapisane w telefonie numery (więcej informacji o spoofingu można znaleźć w Komunikacie IOD-y).

Link zamieszczony w treści wiadomości prowadzi do spreparowanej strony internetowej.

Na stronie tej wymagane jest podanie numeru telefonu i rzekoma autoryzacja przez zalogowanie się na konto w banku. Strona banku również jest spreparowana. Wpisując dane do logowania do bankowości elektronicznej ofiara podaje je przestępcom.

Wszystkie wiadomości zawierające linki powinny być przez odbiorców traktowane z nieufnością. Zazwyczaj samo kliknięcie w link nie spowoduje negatywnych skutków. Ale już wpisanie danych osobowych (a w szczególności danych logowania do banku) może przysporzyć wielu problemów. Warto zwracać uwagę na adresy URL podlinkowanych stron. Zazwyczaj nie zawierają one prawdziwej domeny banku lub innego podmiotu, pod który podszywają się przestępcy, dlatego mogą być cenną wskazówką ostrzegającą przed oszustwem.